IT-Security

Der umfassende Schutz Ihrer Unternehmensdaten

Ransomware, Phishing, Datendiebstahl und Malware – mehrschichtige IT-Sicherheit schützt davor. Professionelle Lösungen kombinieren Firewall, Verschlüsselung, Threat Detection und 24/7 Monitoring zu ganzheitlichem Schutz. So bleiben kritische Systeme und Daten zuverlässig geschützt und ausfallsicher.

Ransomware, Phishing, Datendiebstahl und Malware – mehrschichtige IT-Sicherheit schützt davor. Professionelle Lösungen kombinieren Firewall, Verschlüsselung, Threat Detection und 24/7 Monitoring zu ganzheitlichem Schutz. So bleiben kritische Systeme und Daten zuverlässig geschützt und ausfallsicher.

Mit Experten über Ihre IT-Sicherheit sprechen

Markus Schmidt | Leiter Consulting

Bewährte Partnerschaften mit führenden Security-Anbietern wie Sophos, Checkpoint und Fortinet bilden die Grundlage unserer Sicherheitslösungen. Diese Partnerschaften ermöglichen umfassende Sicherheitslösungen, die aktuelle Bedrohungen abwehren und Compliance-Anforderungen erfüllen.

Kunden, die interface systems vertrauen.

Warum IT-Sicherheit 2026 Chefsache bleibt

Ransomware, Identitätsangriffe und Ausnutzung bekannter Schwachstellen treffen Unternehmen weiterhin branchenübergreifend. Parallel steigen die Anforderungen an Resilienz, Nachweisfähigkeit und Reaktionsgeschwindigkeit – getrieben durch regulatorische Rahmen wie NIS2 sowie den wachsenden Anteil cloudbasierter und hybrider Infrastrukturen.

Aktuelle Risiko- und Branchenreports bestätigen die anhaltend hohe Priorität von Cybervorfällen als Geschäftsrisiko und unterstreichen die Notwendigkeit integrierter Sicherheitsprogramme aus Technologie, Prozessen und Befähigung der Mitarbeitenden.

Kurz: Punktuelle Einzelmaßnahmen genügen nicht; gefragt ist ein ganzheitliches Sicherheitsniveau mit kontinuierlichem Monitoring, klaren Verantwortlichkeiten und geübter Incident Response.

IT-Sicherheit: Die Top-Bedrohungen

Cyberbedrohungen stellen weiterhin die größte Herausforderung für Unternehmen und Behörden dar. Ransomware, Schwachstellen und steigende Schadenskosten dominieren die Sicherheitslage in Deutschland und global.

- Cybervorfälle bleiben weltweit das größte Geschäftsrisiko, während KI-Risiken stark auf Platz 2 steigen. | Allianz Risk Barometer 2026

-

Cybergefahr in Deutschland bleibt hoch: Top-Angriffsziel für Kriminelle

Bundekriminalamt Bundeslagebild Cybercrime 2025 - Gestohlene Zugangsdaten, menschliche Fehler und Schwachstellen weiterhin die häufigsten Einfallstore für Cyberangriffe. | Verizon Data Breach Investigations Report 2026

- Die IT-Sicherheitslage in Deutschland bleibt auf angespanntem Niveau. | BSI Lagebericht zur IT-Sicherheit in Deutschland 2026

- Europa bleibt ein dauerhaftes Ziel vielfältiger Bedrohungsakteure. | ENISA Threat Landscape

- Angreifer operieren schneller, koordinierter und zunehmend industrialisiert und konzentrieren sich gezielt auf Identitäten, Backups sowie Edge‑ und Cloud‑Systeme. | Mandiant M‑Trends 2026

- Ausnutzbare Schwachstellen sind der häufigste Auslöser von Ransomware. | Sophos State of Ransomware 2025

- Unzureichende KI‑Governance, schwache Zugriffskontrollen und mangelhaft geschützte Daten in hybriden Umgebungen erhöhen Kosten und Risiken von Datenschutzverletzungen deutlich. | IBM Cost of a Data Breach Report 2025

IT-Security 2026 – hybride IT, identitätszentrierte Angriffe, wachsende Angriffsflächen

IT-Sicherheit 2026 wird durch hybride IT, identitätsbasierte Angriffe und wachsende Angriffsflächen geprägt. Verteilte Systeme aus On-Premises, Cloud und Edge erhöhen die Komplexität, während Zugänge und Berechtigungen zum Hauptziel werden. Unternehmen brauchen daher klare Transparenz, einheitliche Sicherheitsregeln und schnelle Reaktionsfähigkeit über alle Systeme hinweg.

Typische Schwachstellen im Überblick

- Ungepatchte Systeme und fehlende Automatisierung

- Kritische Schwachstellen bleiben zu lange offen; Patch- und Härtungsprozesse sind nicht durchgängig.

- Fehlende oder lückenhafte MFA und schwache IAM-Praktiken

- Passwortwiederverwendung, MFA-Fatigue-Angriffe, unsaubere Rollen- und Rechtevergaben (Least Privilege fehlt).

- Schatten-IT und SaaS-Fehlkonfigurationen

- Ungesicherte Tenants, öffentlich erreichbare Ressourcen, unklare Data Residency und Berechtigungsvererbung.

- Unzureichendes Monitoring und Logging

- Ereignisse werden nicht zentral korreliert (fehlendes SIEM/SOC), Alert-Fatigue führt zu Übersehen von Indikatoren.

- Mangelnde Netzwerksegmentierung und Zero-Trust-Reife

- Flache Netze erlauben laterale Bewegung; ZTNA-/Mikrosegmentierungs-Strategien sind nicht umgesetzt.

- Schwache Endpoint- und Server-Härtung

- EDR/XDR fehlt oder ist falsch konfiguriert; lokale Administratorrechte bleiben bestehen.

- Backup-Resilienz nicht nachgewiesen

- Keine „immutable“/isolierten Kopien, fehlende Wiederherstellungstests, unklare RTO/RPO-Ziele.

- Drittparteien- und Lieferkettenrisiken

- Ungeprüfte Integrationen, fehlende Sicherheitsanforderungen in Verträgen, unzureichende Nachweise.

Security Operations Center – Bedrohungen erkennen, bevor Schaden entsteht

Cyberangriffe werden komplexer und schneller. Ein Security Operations Center (SOC) ist eine spezialisierte Einheit, die Ihre IT-Infrastruktur rund um die Uhr überwacht, Bedrohungen in Echtzeit erkennt und sofort reagiert – bevor ein Vorfall zum ernsthaften Problem wird.

Wir betreiben einen eigenen Forti-basierten Managed SOC aus redundanten Rechenzentren. Das bedeutet für Sie:

- 24/7-Überwachung Ihrer Systeme und Netzwerke

- Frühzeitige Erkennung und automatische Reaktion auf Sicherheitsvorfälle

- Regelmäßiges Reporting und Risikoanalysen

- Einhaltung gesetzlicher Meldepflichten – wichtig für NIS2-betroffene Unternehmen

- Kein eigenes SOC-Team nötig – wir übernehmen den Betrieb vollständig

NIS2 - Gesetzliche Pflicht, die Handeln verlangt

Seit Dezember 2025 gilt NIS2 verbindlich in Deutschland. Rund 29.500 Unternehmen sind betroffen - darunter alle Organisationen ab 50 Mitarbeitenden oder 10 Mio. € Jahresumsatz, sowie Unternehmen in kritischen Sektoren wie Energie, Gesundheit oder digitale Infrastruktur. Wichtig: Bei Verstößen drohen Bußgelder bis zu 10 Mio. € und Geschäftsführer können persönlich haftbar gemacht werden.

Was NIS2 konkret von Ihnen verlangt:

- Regelmäßige Risikobewertungen und Sicherheitsaudits

- 24/7-Überwachung und schnelle Incident Response

- Meldepflicht bei Sicherheitsvorfällen gegenüber Behörden

- Nachweisbares Risikomanagement und dokumentierte Sicherheitskonzepte

Wir unterstützen Sie dabei, NIS2-konform zu werden - von der initialen Analyse bis zur laufenden Überwachung. Ein SOC ist dabei kein Nice-to-have, sondern die effektivste Antwort auf die neuen Anforderungen.

Vorstellung unserer Partner im Bereich IT-Sicherheit

Unsere Zertifizierungen

Unsere Zertifizierungen stehen für aktuelles Know-how und geprüfte Expertise.

- Sophos Firewall Certified Engineer v19.5 (ET80) (1x)

- ET15 - Sophos Central Endpoint and Server v3.0 – Engineer (1x)

- SC02 - Selling MDR and Cybersecurity as a

- Service v2.0 - Sales Consultant (2x)

- SC01 - Sales Fundamentals - Sales Consultant (3x)

- Troubleshooting Expert - R81 (1x)

- Harmony Endpoint and Browse-Sales Specialist (1x)

- Harmony E and C-Sales Specialist (1x)

- Check Point Certified Security Master Elite (1x)

- NSE 4 Network Security Professional (2x)

- Fortinet Product Awareness (1x)

Referenzen

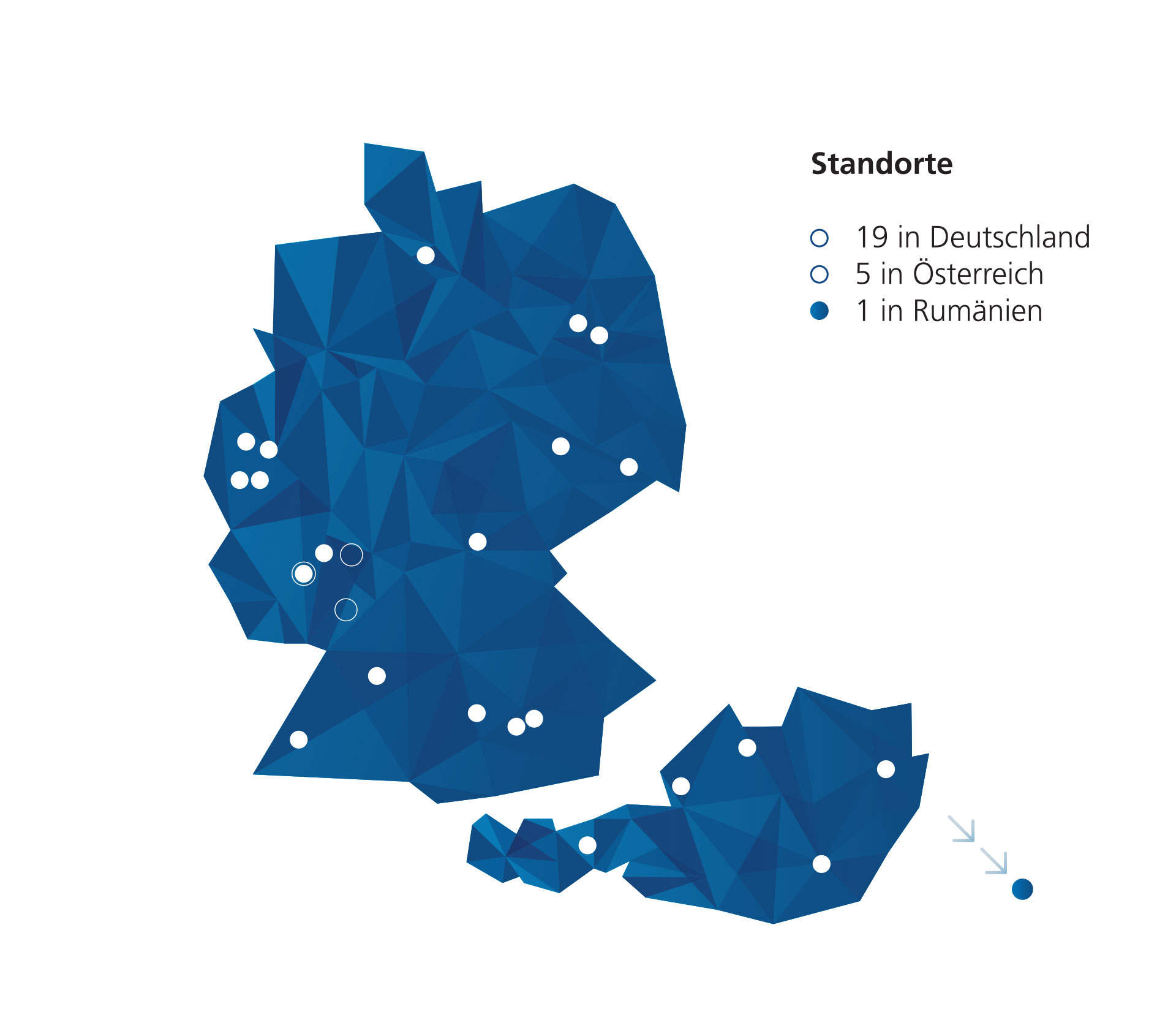

Medialine Group

Ihr Partner für ganzheitliche Cyber Security

Interface Systems ist mehr als ein einzelnes IT-Systemhaus – wir sind Teil der Medialine Group. Das gibt uns Zugang zu spezialisierten Experten in Infrastruktur, Security und Digital Transformation. Für Sie bedeutet das: Umfassendere Analysen, tieferes Know-how und direkte Umsetzungskompetenz – ohne Umwege über externe Partner.

Seit über 30 Jahren bietet die Medialine Security fundierte Cyber-Security-Expertise. Als ISO 27001-zertifizierter MSSP sichert das Unternehmen IT-Infrastruktur, Daten und Geschäftsprozesse von Mittelständlern und KRITIS-Organisationen ab – durch Network Security, Threat Prevention, SOC-, SIEM-, CERT-Services sowie Security Awareness, Compliance und IT-Governance.

IT-Security für Unternehmen – ISO 27001-zertifiziert

Cyber Security & Cyber Defense auf höchstem Niveau

Heute müssen Unternehmen sich gegen mehrere Bedrohungen gleichzeitig schützen:

- Technische Risiken: Zahlreiche Angriffspunkte durch mobile und Cloud-Systeme

- Wirtschaftliche Motive: Cyberkriminelle mit professionellen Angriffsszenarien

- Regulatorische Anforderungen: IT-Sicherheitsgesetz und weitere Compliance-Vorgaben

Unsere ISO 27001-zertifizierte Lösung: Ganzheitliche Schutzkonzepte statt Einzelmaßnahmen. Regelmäßige Überprüfung, transparente Standards, nachweisbare Sicherheit – für Ihre Daten, Systeme und Geschäftsprozesse.

Sprechen Sie mit uns unverbindlich – damit Sie informiert entscheiden können.

Markus Schmidt | Leiter Consulting

Lassen Sie uns Ihre Sicherheitsanforderungen analysieren

- Wir analysieren Ihre IT-Infrastruktur, Bedrohungsszenarien und Compliance-Anforderungen

- Wir empfehlen das für Ihr Unternehmen passende Sicherheitskonzept

- Wir begleiten Sie von der Analyse bis zur Umsetzung und darüber hinaus

Das Ergebnis: Ein Sicherheitskonzept, das wirklich zu Ihnen passt. Umfassend, nachweisbar, zukunftssicher.

Kostenlose Security-Analyse anfordern

Kontaktformular

✋ Jetzt Expertengespräch anfordern ✔

IT-Sicherheit - Basics

Was versteht man unter IT-Sicherheit?

IT-Security oder Informationssicherheit ist der Schutz von Informatio

nen und Daten. Durch IT-Sicherheit soll das Manipulieren und das unerlaubte Abrufen von Daten und Systemen durch unautorisierte Drittpersonen verhindert werden. Daten, Informationen und auch physische Rechenzentren oder Cloud-Dienste sollen gegen Schäden und Bedrohungen durch IT-Sicherheitslösungen bestmöglich geschützt werden.

Wie wichtig ist IT-Sicherheit oder Warum ist IT-Sicherheit so wichtig?

Informationen haben in den letzten Jahren immer mehr an Wert gewonnen. Die IT-Sicherheit hat drei Ziele:

- Durch IT-Sicherheit soll die Vertraulichkeit der Informationen gewährleistet werden. Was bedeutet das? Das heißt Daten, die nur bestimmten Personen zugänglich sein sollen, müssen auch nur diesen bestimmten Personen zugänglich sein. Hierbei ist besonders die Definition eines Zugriffsschutz entscheidend. Diese bestimmten Personen brauchen dementsprechend Zugriffsrechte, die definiert werden müssen. Bei der Vertraulichkeit geht es auch darum, dass der Transport der Daten immer verschlüsselt sein sollte. Durch die Verschlüsselung wird erreicht, dass die Daten für unautorisierte Personen entweder wertlos werden oder direkt keinen Zugriff auf die Daten bedeuten.

- Ein weiteres Ziel der IT-Sicherheit ist die Integrität der Informationen. Die Integrität beinhaltet, dass Daten und Inhalte vollständig und korrekt sind. Daten müssen durch Übertragung oder Verarbeitung gleichbleibend sein. Nicht autorisierte Personen dürfen nicht die Möglichkeit haben die Daten zu löschen, zu ersetzen oder zu ändern. Sollte es dennoch dazu kommen, muss die IT-Sicherheit gewährleisten, dass die Art der Manipulation verhindert werden kann, die Sicherheitslücke erkannt werden kann und diese direkt bereinigt werden kann.

- Als letztes Ziel der IT-Sicherheit wird die Verfügbarkeit der Informationen definiert. Hier geht es um die reibungslose Verarbeitung von Daten innerhalb der Systeme. Daten müssen zu jeder Zeit korrekt abrufbereit sein. Die IT-Sicherheit stellt sicher, dass IT-Systeme und IT-Infrastrukturen vor Ausfällen geschützt sind. Ein Mittel, um das zu überprüfen sind Belastungstests.

Welche Bereiche umfasst die IT-Sicherheit?

Die IT-Sicherheit umfasst drei Bereiche: Endpoint-Security, Internet- & Cloud-Sicherheit und Anwender-Security.

- Endpoint-Security umfasst alle End-Geräte mit denen die Mitarbeitenden in Unternehmen arbeiten. Eingeschlossen sind alle dazugehörigen Anwendungen und Betriebssysteme.

- Internet- & Cloud-Sicherheit stellt sicher, dass alle Anwender:innen und User:innen und ihre Daten geschützt sind. Denn mit der Streuung durch E-Mails oder im Internet steigt das Risiko, dass Systeme, Informationen oder Daten ins Auge von Hackern und dadurch Cyber-Angriffe immer wahrscheinlicher werden.

▶ Fragen zu IT-Sicherheit ? | Kostenlose Erstberatung vereinbaren!

Cyberangriff Methoden - Welche Attacken gibt es?

So dynamisch die digitale Transformation abläuft und je schneller sich die Informationstechnologie ändert und neue Trends auftauchen, so schnell geht das auch auf der Seite der Cyberkriminalität. Ständig werden neue Methoden entwickelt, Sicherheitslücken zu finden und Daten und Informationen abzurufen. Und dabei ist es auf dieser Seite noch deutlich einfacher. Cyberkriminelle müssen lediglich eine Lücke finden, wohingegen Unternehmen ganzheitlichen Schutz aufbauen müssen.

Haben Sie dringende Fragen zum Thema IT-Sicherheit?

Zögern Sie nicht, uns anzurufen. Unsere Experten beantworten gerne Ihre Fragen und finden die optimale Lösung für Ihren Bedarf.

+49 (351) 318 09 0

Mo. bis Fr. von 9 bis 17 Uhr

.png?w=500&mh=300&action=crop&dpi=72&anchor=middlecenter)